)

Pervasive Security:

eine neue Art des Denkens

Das von Reply entwickelte Pervasive Security-Konzept ist ein neuer Ansatz für die Cybersecurity, der sich nahtlos in moderne Strategien für die Implementierung digitaler Services integriert.

#Cybersecurity

#Agile

#DevSecOps

#DigitalTransformation

Der Kontext

Das Verständnis der digitalen Transformation und der damit verbundenen Trends ist grundlegend, um die Notwendigkeit eines neuen Ansatzes für die Cybersecurity zu erkennen.

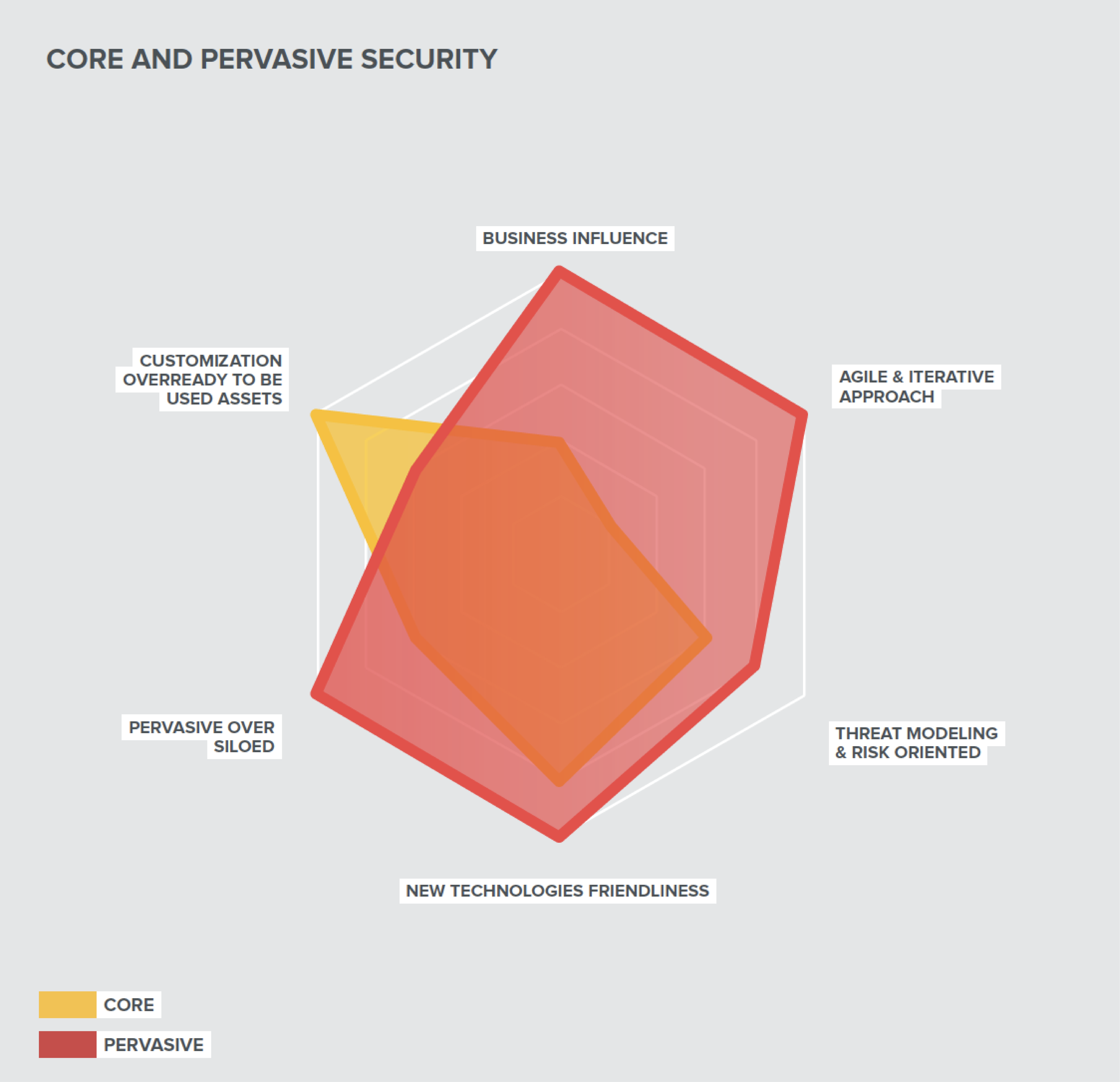

Inspiriert von einem dualen Ansatz für IT-Initiativen (Erneuerung des Kerns vs. Schaffung neuer Produkte und Dienstleistungen) kamen wir zu dem Schluss, dass auch für Sicherheitsaktivitäten ein dualer Ansatz erforderlich ist: Je nach Einsatzgebiet ist ein anderer Sicherheitsansatz erforderlich. Aus diesem Grund haben wir zwei verschiedene Paradigmen entwickelt: Core und Pervasive Security.

Ansatz: Betrieb

Projekte, die sich auf die Wartung, Stabilität oder Effizienz der Kernsysteme beziehen.

Erfordert kontinuierlich verlaufende Entwicklungszyklen in der IT und nur eine geringe Beteiligung der Business-Seite.

CORE SECURITY

Ansatz: Differenzierung

Projekte, die zur Innovation oder Differenzierung des Unternehmens beitragen

Erfordert ein hohes Maß an Beteiligung der Business-Seite, schnelle Umsetzung und häufige Aktualisierungen. Erfordert eine IT-"Überholspur" zur Umsetzung von Geschäftsideen in Anwendungen.

PERVASIVE SECURITY

Über Pervasive Security

Damit Cybersecurity-Teams nicht zu Hindernissen für innovative digitale Transformationsinitiativen werden, sondern diese aktiv unterstützen können, sollten sie sich in Richtung Pervasive Security entwickeln.

Legacy-Sicherheitsmethoden sind für Betriebsinitiativen und überall dort, wo Core Security anwendbar ist, geeignet. Aber Unternehmen, die bei Differenzierungsinitiativen zu Pervasive Security übergehen, können verpasste Geschäftschancen, verlängerte Markteinführungszeiten und erhöhte Schadenanfälligkeit vermeiden. Bei der Implementierung von Pervasive Security muss es sich um ein unternehmensweites Vorgehen handeln, das auf alle laufenden Projekte angewendet wird. Es erfordert die Bereitschaft, Änderungen in Bezug auf Methoden, Rollen und Verantwortlichkeiten umzusetzen.

Ein Schlüsselaspekt von Pervasive Computing ist schließlich die Notwendigkeit, die Sicherheitsfunktionen zu verbessern, zu integrieren und zu automatisieren. Die Einführung einer Reihe neuer Technologien, die zur Erreichung dieses Ziels geeignet sind und sich gut in Ihren Unternehmenskontext integrieren lassen, ist von grundlegender Bedeutung.

Wie wir helfen können

Die Implementierung und Anwendung von Pervasive Security erfordert eine neue Denkweise und eine Reihe von technischen, organisatorischen und methodischen Entwicklungen, die das gesamte Unternehmen betreffen.

Reply kann Ihnen bei der Planung und Durchführung dieser Implementierung helfen, die auf mehreren Säulen einer effektiven Umsetzung beruht. Unsere Services reichen von der Vorbereitung über die Implementierung bis hin zum Betrieb.

Wir beginnen mit einer detaillierten Analyse, bevor wir Pervasive Security für den spezifischen Kontext eines Kunden anpassen und formalisieren. Unsere Services umfassen auch organisatorische und technische Bewertungen und Support. Für die Umsetzung arbeiten die Sicherheitsexperten von Reply eng mit den Projektteams des Kunden zusammen, um Praktiken der Pervasive Security wie DevSecOps und progressive Sicherheit durch Planung und kontinuierliche Verbesserung sicherzustellen.